Установка Kaspersky Security Center. Установка Kaspersky Security Center Сервер администрирования kaspersky

Kaspersky Security Center – это инструмент для управления безопасностью корпоративных сетей.

Использование

Для большего удобства передачи данных и управления ними устройства в различных фирмах и крупных предприятиях объединяют в одну сеть. Создать корпоративную сеть, это, конечно, логично и хорошо. Однако, также стоит побеспокоиться о ее безопасности. В этом деле Вам и поможет Kaspersky Security Center, о котором далее пойдет речь.

Возможности

Программа позволяет сгенерировать единый центр управления системой устройств, используемых штатными сотрудниками. Примечательно, ПО поддерживает не только десктопные компьютеры, но и портативные девайсы – планшеты и телефоны. Администратор устройства может полностью руководить системой, обеспечивая ей надежную защиту от вирусов и прочих опасностей. Защита является комплексной, поэтому ее реализация проходит на нескольких уровнях.

Центр управления отвечает за запуск программ, управление их работой (например, ограничением доступа к определенным ресурсам), а также за блокирование нежелательного ПО. Под контроль попадают абсолютно все программы и приложения, установленные на ПК, подключенных к корпортативной сети. Контролируя действия пользователей, администратор может выбирать встроенные шаблоны политик безопасности или же настраивать свои собственные параметры.

Помимо этого, Kaspersky Security Center регулярно сканирует систему на наличие уязвимостей, обновляет новые компоненты защиты и отслеживает появление обновлений для установленного ПО. Сканируя систему, Касперский выдает отчеты о проделанной работе. Если активировано регулярное сканирование, создание отчетов будет выдаваться автоматически, но программа умеет генерировать отчеты и по запросу пользователя, а также экспортировать их в файлы форматов PDF, HTML и XML.

Ключевые особенности

- обеспечивает защиту настольным и мобильным устройствам;

- помимо Windows, также поддерживает устройства с многими другими операционными системами;

- дает возможность осуществлять управление одним пользователем или группой администраторов;

- защищает от вредоносного ПО и подозрительных сайтов;

- предлагает гибкие настройки политики безопасности – создание собственных профилей или использование системных.

Новая Web Console

Основные преимущества Web Console по сравнению c MMC:

Не требует установки на стороне клиента, нужен только веб-браузер

Раз нужен только браузер, то неважно какая операционная система

Если работаете на мобильном устройстве, то можно прямо с пляжа просматривать отчеты

Web Console поддерживает User-Centric модель, то есть администратор назначает политику не устройству, а юзеру. User-Centric модель управления работает, если в AD устройствам назначены владельцы. KSC сможет получить эту информацию и назначать профили политик не устройствам, а владельцам устройств. Старая модеь управления Device-Centric, когда профили политик назначались устройствам, остается доступной и применяется по умолчанию.

Web Console это отдельный дистрибутив. Ее можно установить как на компьютер с KSC, так и на отдельный компьютер.

Схема взаимодействия:

Web Console представляет собой веб-сервер на платформе Node.js.

Серверная часть Web Console подключается к KSC по новому протоколу KSC Open API на базе HTTPs. Клиентская часть представляет собой SPA (Single Page Application).

В простейшем варианте SPA это веб-приложение, компоненты которого загружаются один раз на странице, а контент подгружается по необходимости. Т.е. когда мы кликаем в Web Console на какой-либо элемент интерфейса, запускается JavaScript, который подгружает модули и визуализирует то, что мы запросили. И все будет выглядеть так, как будто мы перешли на другую страницу.

Изменение в интерфейсе ММС-консоли администрирования

В дереве консоли появилось несколько новых узлов:

Multitenant applications – сюда могут попасть приложения ЛК, в которых есть функционал поддержки Multitenancy, например, KSV.

Deleted objects – сюда попадают удаленные сущности, такие как задачи, политики, инсталляционные пакеты

Triggering of rules in Smart Training mode – сюда попадает информация о срабатывании правил в обучающем режиме для нового компонента AAC

Active threats (предыдущее название Unprocessed files)

Итак, что может попасть в узел Deleted objects. Все сущности, в свойствах которых есть раздел Revisions, попадают в узел Deleted objects после удаления.

А именно: - Policies - Tasks - Installation packages - Virtual Administration Servers - Users - Security groups - Administration groups

Можно сказать, что это аналог Корзины в Windows.

Общий и сквозной для KSC список подсетей

В KSC подсети могут использоваться в нескольких местах. Например, в свойствах KSC, когда мы хотим ограничить передачу трафика по времени. В политике Агента, когда настраиваем профили подключений.

В KSC 10 приходилось в каждом из этих мест отдельно задавать параметры подсетей, что было не очень удобно.

В KSC 11 в свойствах Сервера администрирования появился новый раздел, где можно один раз задать список подсетей внутри организации и этот список будет доступен в любом месте KSC, где в качестве параметра необходимо выбирать подсеть.

Инсталляционный пакет: индикатор уровня защиты

У инсталляционного пакета KES 11.1 в KSC 11 больше нет вариантов установки.

Зато добавили индикатор защиты в свойства инсталляционного пакета, раньше такой индикатор был только в политике. Если администратор решит отключить установку важного компонента KES 11.1, то индикатор изменит цвет. Так же можно посмотреть, что повлияло на изменение уровня защиты.

KSC 11 : поддержка diff – фа йлов обновлений

На серверах обновлений хранится несколько наборов баз, полные и так называемые diffфайлы (разница (дельта) между текущим и предыдущим обновлением). Диффы могут быть суточными, а могут быть недельными. KSC 10 умел скачивать только полный набор баз, теперь он может скачивать оба набора, полный и диффы.

Парадокс в том, что KES давно умеет работать с диффами, но только при обновлении из Интернета, теперь KES может использовать диффы и при обновлении с KSC. Это позволит существенно уменьшить внутренний трафик во много раз.

Агенты администрирования: поддержка diff – файлов обновлений

Параметр загружать обновления заранее (offline режим обновления) включен в политике Агента по умолчанию

Ретрансляция Diffфайлов не работае при включенном offline режиме обновления

Diffфайлы не будут передавать на старые версии Агентов

НО! В свойствах Network Agent есть опция «Download updates from KSC in advance». Так вот если эта опция включена, а она включена по умолчанию, то KES будет обновляться по старинке без использования диффов.

KSC 11: агенты обновлений

Update Agents теперь тоже умеют раздавать DIFF-файлы обновлений.

Кроме того, они теперь могут выступать в роли KSN Proxy и могут перенаправлять KSN-запросы от защищаемых устройств к Серверу администрирования или непосредственно к глобальным KSNсерверам.

Update Agent: поддержка 10 000 узлов

По умолчанию KSC назначает Update Agents автоматически.

В KSC 10 если администратор хотел назначать Update Agent вручную, то в крупных сетях это вызывало неудобства. Почему? Потому что раньше один Update Agent мог поддерживать до 500 хостов. И если в сети несколько тысяч хостов, то приходилось назначать много Update Agent, чтобы покрыть всю сеть. К тому же не любой компьютер может стать Update Agent, он должен удовлетворять определенным системным требованиям.

В общем раньше ручное назначение Update Agent в крупных сетях становилось непростой задачей.

Сейчас такая проблема исчезла, т.к. теперь один Update Agent поддерживает до 10 000 хостов.

Так как увеличилось количество поддерживаемых хостов, то соответственно увеличились системные требования к компьютеру, которого можно назначить Update Agent (процессор частота 3,6Ггц или выше, ОП от 8ГБ, Объем свободного места на диске от 120ГБ)

Папка KLSHARE переехала : C:\ProgramData\KasperskyLab\adminkit\1093\.working\share\

KSC 11: Обратная совместимость плагинов KES

В KSC11 появилась обратная совместимость плагинов KES.

Раньше если в сети использовались разные версии KES, то администратору приходилось поддерживать отдельные наборы политик и задач для каждой версии. Теперь же политики и задачи KES 11.1 будут распространяться и на KES 11.

KSC 11: удаленная установка

В мастере удаленной установки появилась новая секция – Behavior for devices managed through other Administration Servers.

Если в сети несколько серверов KSC, они могут видеть одни и те же устройства. Опция позволяет избежать установки на устройство, которое подключено к другому KSC.

KSC 11: улучшения в RBAC

Во-первых, на RBAC больше не нужна лицензия для Сервера администрирования.

Во-вторых, появились новые роли: - Auditor - Security Officer – Supervisor. По умолчанию они никому не назначены.

В-третьих, появилась возможность рестрансляции списка ролей на подчиненные Сервера администрирования. Раньше приходилось работать с ролями отдельно на каждом Сервере, это было не очень удобно. Теперь можно создавать и настраивать роли в одном месте на Главном Сервере администрирования и спускать их вниз по иерархии.

KSC 11: новые отчеты

Report on the status of application components – позволяет администратору наглядно понять, где какие компоненты установлены и их текущий статус. Это важная информация, т.к. установленный, но незапущенный компонент снижает эффективность защиты конечного узла. Раньше у администратора не было возможности посмотреть статус компонентов KES в одном месте сразу на всех устройствах. Чтобы узнать какие компоненты установлены и запущены, приходилось смотреть каждый хост отдельно, что было неудобно и занимало много времени.

При необходимости на базе этого отчета можно строить детальные отчеты по отдельным компонентам, например, посмотреть где установлен Endpoint Sensor.

Report on threat detection distributed by component and detection technology - информация о том, какой именно компонент защиты обнаружил угрозу и с помощью какой технологии. Это позволяет наглядно показать работу детектирующих технологий и полезность компонентов защиты.

Интеграция с SIEM через syslog

Чтобы отправлять события из KSC в SIEM-систему по протоколу syslog больше не нужна лицензия.

Но это распространяется только на Syslog, для интеграции с ArcSight, QRadar и Splunk по-прежнему нужна лицензия!

Диагностика установки обновлений Windows

Опция автоматически включает трассировку Network Agent. Файлы трассировки хранятся в папке - %WINDIR%\Temp

ИТОГО KSC 11 :

Появилась полноценная KSC Web Console

Реализована поддержка DIFF-файлов обновлений

Реализована поддержка обратной совместимости плагинов KES

Агенты обновлений могут выступать в роли KSN-прокси и поддерживают до 10000 узлов

Добавление новых ролей в RBAC не требует лицензии KSC

Добавлены новые отчеты

Интеграция с SIEM-системами через syslog больше не требует лицензии

Расширена диагностика установки обновлений Windows

Чем больше сеть, тем больше системный администратор (или IT-департамент) старается автоматизировать управление программными продуктами. Антивирусное ПО в этом плане не исключение.

Чем больше сеть, тем больше системный администратор (или IT-департамент) старается автоматизировать управление программными продуктами. Антивирусное ПО в этом плане не исключение.

Многие производители антивирусов имеют в своем арсенале средства удаленного администрирования, сегодня речь пойдет о подобном решении от Лаборатории Касперского.

Вообще, Kaspersky Security Center — довольно серьезное приложение, описать который в одной статье точно не получится. Поэтому в данной статье разберем только его развертывание.

Скачать Kaspersky Security Center можно . Сам продукт состоит из сервера, который будет необходимо развернуть, консоли администрирования, которую можно поставить на другой компьютер для удаленного администрирования сервера, веб-консоли как альтернативы обычной и агента администрирования, который ставится на клиентские компьютеры и отвечает за связь антивирусного ПО с сервером.

Сам сервер необходимо разворачивать только на операционных системах семейства Windows. Причем наличие серверной редакции необязательно. Поддерживаются системы от XP и выше, но только в редакциях Professional/Enterprise/Ultimate. С полным списком поддерживаемых систем можно ознакомиться на сайте.

Помимо этого, серверу для своей работы необходим MS SQL или MySQL (можно и удаленный). Если готового сервера баз данный под рукой нет, установщик Kaspersky Security Center сам установит MS SQL Express, которого вполне достаточно для большинства организаций.

Итак, для развертывания сервера скачиваем и запускаем установочный файл (рекомендую качать полный дистрибутив). В качестве тестового стенда у нас выбран компьютер с операционной системой Windows Server 2012 R2.

Вы увидите удобное меню, в котором нас сейчас интересует пункт «Установить Kaspersky Security Center 10».

После запуска установки Вам предложат принять лицензионное соглашение, а также выбрать тип установки. Для лучшего контроля над процессом установки отметим выборочную установку.

Если в сети есть мобильные устройства, для управления их защитой можно установить отдельный компонент.

Укажите размер своей сети. Данный пункт, впрочем, не несет в себе какой-то важной определяющей силы.

Далее программа установки спросит из-под какого пользователя запускать службу сервера администрирования. Вы можете указать уже имеющегося пользователя с админскими правами или же позволить программе установки создать нового.

Следующим шагом будет выбор сервера базы данных. Как уже говорилось, вариантов тут два — MS SQL или MySQL. Если у Вас нет готового сервера, Kaspersky Security Center заботливо развернет MS SQL Express.

На этом шаге в процессе установки Вас может ждать небольшой сюрприз в том случае, если в Вашей системе не установлен.NET Framework 3.5 SP 1.

В Windows Server .NET Framework 3.5 SP 1 встроен как компонент, и его необходимо лишь включить. Если у Вас не серверная операционная система, то Вам нужно зайти на сайт Microsoft и скачать установщик.

Рассмотрим вариант включения компонента в Windows Server. Для этого открываем Диспетчер серверов и выбираем пункт «Добавить роли и компоненты».

Запустится мастер, в котором нам необходимо указать, что мы собираемся устанавливать роли или компоненты.

Мастер добавления ролей и компонентов в Windows Server

Мастер добавления ролей и компонентов в Windows Server

Выбираем наш сервер и пропускаем выбор ролей. В списке компонентов находим Функции.NET Framework 3.5 и отмечаем их галочкой.

Добавление компонента в Windows Server

Добавление компонента в Windows Server

После этого вернемся к установке непосредственно Kaspersky Security Center.

Нам необходимо выбрать режим SQL-аутентификации. Это может быть как отдельная учетная запись, так и текущая.

Серверу Kaspersky Security Center необходима общая папка, к которой могли бы обращаться клиентские компьютеры для получения обновлений и инсталляционных пакетов. Можно создать новую папку или указать существующую.

Указываем порты, по которым будем подключаться к серверу администрирования.

Указываем адрес сервера в сети. Если у сервера есть и будет статический IP-адрес, можно им и ограничиться. Но всё-таки удобнее определять сервер по имени.

Последний шаг перед установкой — выбираем необходимые плагины. Плагины позволяют управлять различными антивирусными продуктами Лаборатории Касперского. Это полезно, если у Вас целый «зоопарк» версий. Плагины можно будет также установить потом дополнительно.

Теперь осталось лишь наблюдать процесс установки. Иногда на плагины требуется принять отдельное лицензионное соглашение.

Установка Kaspersky Security Center завершена.

Теперь пробежимся по первоначальной настройке сервера. Консоль администрирования, устанавливаемая вместе с сервером, выглядит следующим образом:

Консоль администрирования Kaspersky Security Center

Консоль администрирования Kaspersky Security Center

Консоль можно установить и отдельно. И даже нужно, чтобы не заходить каждый раз на сервер для рутинных действий.

В левой колонке перечислены сервера. Пока там только наш только что созданный сервер. Если Вы администрируете несколько серверов, то просто нажмите Добавить Сервер администрирования.

Итак, щелкните по только что созданному серверу, и запустится Мастер первоначальной настройки. От Вас попросят активировать программу с помощью кода или ключа. Впрочем, сделать это можно и позднее.

Кроме того мастер спросит Вашего согласия на участие в программе Kaspersky Security Network. По сути, это еще один шпион на Ваших компьютерах, который отправляет Лаборатории Касперского данные о том, на какие ресурсы Вы заходите и где цепляете заразу. Мотивируют это созданием некой базы знаний. На мой взгляд, для конечного пользователя смысл участия в такой программе сомнителен.

Также Вас попросят указать почтовые ящики для уведомлений от сервера Kaspersky Security Center. Этот шаг можно пропустить.

После всех этих шагов сервер начнет загружать последние версии обновлений из сети. В дальнейшем можно будет настроить в качестве источника обновлений не сервера Лаборатории Касперского в сети Интернет, а вышестоящий сервер, если в Вашей сети их несколько.

После закачки обновлений и опроса сети мастер выдаст сообщение об успешном завершении и предложит запустить мастер развертывания защиты на рабочих станциях.

О развертывании защиты на рабочих станциях мы поговорим в .

Статья рассматривает продукт "Лаборатории Касперского" Kaspersky Endpoint Security и его использование в корпоративной среде, на примере наших клиентовДоброго времени суток, уважаемый посетитель. Из названия статьи Вы уже поняли, что сегодня речь пойдет о защите. В одной из прошлых статей мною был рассмотрен продукт относящийся к данной области IT, который неплохо себя показал. Сегодня я Вам расскажу о не менее интересном продукте компании «Лаборатории Касперского», партнерами которой мы являемся , Kaspersky Endpoint Security. Он будет рассмотрен в виртуальной среде Hyper-V, на машинах второго поколения. Серверная часть будет реализована на контроллере домена ОС Windows Server 2012 R2, режим AD Windows Server 2012 R2, а клиентская на Windows 8.1.

Стоит отметить, что данный продукт мы постоянно используем в нашей практике ИТ аустсорсинга .

Что же такое Kaspersky Endpoint Security?

В решении Kaspersky Endpoint Security для Windows технологии мирового класса для защиты от вредоносных программ сочетаются с Контролем программ, Веб-Контролем и Контролем устройств, а также с шифрованием данных - и все это в рамках одного приложения. Управление всем функционалом осуществляется из единой консоли, что позволяет упростить развертывание и администрирование широкого спектра решений «Лаборатории Касперского».

Возможности:

- Единое приложение

- Единая консоль

- Единые политики

Kaspersky Endpoint Security для Windows - это единое приложение, включающее широкий спектр важнейших защитных технологий, таких как:

- Защита от вредоносного ПО (в том числе сетевой экран и система предотвращения вторжений)

- Контроль рабочих мест

- Контроль программ

- Веб-Контроль

- Контроль устройств

- Шифрование данных

Kaspersky Endpoint Security различается набором входящих модулей, содержащих разное количество модулей в зависимости от редакции:

- СТАРТОВЫЙ,

- СТАНДАРТНЫЙ

- РАСШИРЕННЫЙ

- Kaspersky Total Security для бизнеса

В нашем случае мы будем использовать РАСШИРЕННЫЙ.

В составе решения Kaspersky Endpoint Security для бизнеса СТАРТОВЫЙ доступны следующие возможности:

В составе решения Kaspersky Endpoint Security для бизнеса СТАНДАРТНЫЙ доступны следующие возможности:

- Защита от вредоносного ПО, сетевой экран и система предотвращения вторжений

- Контроль рабочих мест

- Контроль программ

- Веб-Контроль

- Контроль устройств

…а также другие технологии «Лаборатории Касперского» для обеспечения IT-безопасности

В составе решений Kaspersky Endpoint Security для бизнеса РАСШИРЕННЫЙ и Kaspersky Total Security для бизнеса доступны следующие возможности:

- Защита от вредоносного ПО, сетевой экран и система предотвращения вторжений

- Контроль рабочих мест

- Контроль программ

- Веб-Контроль

- Контроль устройств

- Шифрование

…а также другие технологии «Лаборатории Касперского» для обеспечения IT-безопасности.

Архитектура

Серверная часть:

- Сервер администрирования Kaspersky Security Center

- Консоль администрирования Kaspersky Security Center

- Агент администрирования Kaspersky Security Center

Клиентская часть:

- Kaspersky Endpoint Security

Итак, приступим

Установка сервера администрирования

В нашем случае сервер администрирования будет установлен на контроллер AD в режиме Windows Server 2012 R2. Запустим инсталляцию:

.jpg)

Забыл уточнить, мы будем использовать Kaspersky Security Center 10. Устанавим полный дистрибутив , скаченный с сайта «Лаборатории Касперского», в состав которого входит инсталляционный пакет Kaspersky Endpoint Security 10, соответственно, и Агент администрирования 10

В следующем окне мастера выберем путь для распаковки дистрибутива и нажмем «Установить».

.jpg)

После распаковки дистрибутива нас встречает мастер установки Kaspersky Security Center, после нажатия кнопки «Далее» мастер спрашивает «Размер сети», т.к. клиентов у нас будет всего два, один x86, а другой x64 разрядности, то указываем «Менее 100 компьютеров в сети».

.jpg)

Задаем учетную запись, под которой будет стартовать «Сервер администрирования». В нашем случае учетная запись доменного администратора.

.jpg)

Все свои данные Kaspersky Security Center хранит в СУБД. При установке мастер предлагает установить Microsoft SQL Server 2008 R2 Express, либо, если имеется уже установленная СУБД, можно выбрать имя SQL-сервера и имя БД.

.jpg)

На этапе «Адрес сервера администрирования» мастер просит указать адрес сервера, т.к. у нас установлен AD и DNS интегрирован, то разумнее будет указать имя сервера.

.jpg)

После выбора плагинов для управления начнется установка Kaspersky Security Center.

.jpg)

После успешной установки и первом запуске Kaspersky Security Center, нас встречает мастер первоначальной настройки, в котором мы можем указать ключ, принять соглашение в участии KSN, указать адрес почты для оповещений.

.jpg)

.jpg)

Так же указываются параметры обновления и создается политика с задачами.

.jpg)

После установки на наш сервер будет установлено:

- Сервер администрирования

- Консоль администрирования

- Агент Администрирования

Но не будет установлен Kaspersky Endpoint Security. Выполним удаленную установку, т.к. агент администрирования уже установлен, то мы сможем развернуть Kaspersky Endpoint Security на сервер. В случает отсутствия агента администрирования и запрета на все входящие соединения в Брандмауэре Windows удаленную установку произвести не получится. Развернем узел «Удаленная установка» и выберем «Запустить мастер удаленной установки». Выберем инсталляционный пакет и нажмем кнопку «Далее»

.jpg)

В окне «Выбор компьютеров для установки» выберем вариант установки для компьютеров, размещенных в группах администрирования. Затем выбираем сервер и нажимаем кнопку «Далее».

.jpg)

Перезагрузка системы потребуется после обновления важных модулей Kaspersky Endpoint Security, т.к. пакет достаточно новый, то перезагрузка не нужна. В выборе учетных данных оставим все по умолчанию, т.е. пусто. После нажатия кнопки «Далее», мы увидим ход установки Kaspersky Endpoint Security.

.jpg)

.jpg)

Создание групп

Т.к. политики и задачи, предназначенные для серверов отличаются от политик и задач рабочих станций, то создадим группы, соответствующие типу администрирования для разных машин. Развернем узел «Управляемые компьютеры» и выберем «Группы», нажмем «Создать подгруппу». Создадим две подгруппы, «Рабочие станции» и «Серверы». Из меню «Управляемые компьютеры – Компьютеры», с помощью «drag and drop» или «cut & copy», «DC» перенесем в группу «Серверы» и создадим политику и задачи для данной группы отличной от задач и политики в узле «Управляемые компьютеры».

Установка Kaspersky Endpoint Security

Для удаленной установки Kaspersky Endpoint Security, нужно отключить UAC на время установки. Требование является «неудобным», поэтому мы создадим в GPO политику для Брандмауэра Windows, в которой разрешим входящее соединение по следующему предопределенному правилу «Общий доступ к файлам и принтерам».

После настройки и распространения групповой политики, перейдем в консоль администрирования. Развернем узел «Сервер администрирования» и выберем «Установить антивирус Касперского», нажмем «Запустить мастер удаленной установки». В окне мастера выбора инсталляционного пакета выберем нужный пакет и нажмем «Далее». Выберем клиентов в группе «Нераспределённые компьютеры» и нажмем «Далее».

.jpg)

В следующем окне оставим все по умолчанию и нажмем «Далее». После окна с выбором ключа, мастер предлагает спросить у пользователя о перезагрузке системы по окончании установки Kaspersky Endpoint Security, оставим по умолчанию и нажмем «Далее». На шаге «Удаление не совместимых программ» можно внести коррективы, конечно, если они нужны. Далее мастер предлагает переместить клиентские компьютеры в одну из групп, в нашем случает переместить в группу «Рабочие станции».

.jpg)

.jpg)

.jpg)

Как мы видим, консоль «говорит» об успешной установке Kaspersky Endpoint Security на клиентских станциях.

.jpg)

Как мы видим, после установки сервер администрирования перенес клиентские машины согласно условию в задаче удаленной установки.

.jpg)

Kaspersky Endpoint Security на клиентской машине.

.jpg)

Создадим политику для клиентских станций, в которой включим «Защита паролем», это необходимо, например, если пользователь захочет выключить антивирус.

.jpg)

Попробуем отключить защиту на клиентской машине.

.jpg)

Правила перемещения компьютеров

На сервере администрирования можно задать правила перемещения для клиентских компьютеров. Например, создадим ситуацию, в которой на новый обнаруженный ПК будет установлен Kaspersky Endpoint Security. Это удобно в сценарии, когда в организации был установлен новый ПК.

Для автоматизации развертывания Kaspersky Endpoint Security зададим правила перемещения для компьютеров. Для этого выберем узел «Нераспределенные компьютеры» и выберем пункт «Настроить правила перемещения компьютеров в группы администрирования» и создадим новое правило.

.jpg)

.jpg)

В созданном правиле новый обнаруженный ПК будет добавляться в группу «Рабочие станции» из заданного диапазона IP адресов.

Далее создадим задачу автоматического развертывания антивирусной защиты для машин, на которых он не установлен. Для этого выберем группу «Рабочие станции» и перейдем во вкладку «Задачи». Создадим задачу по установке антивирусной защиты с расписанием «Немедленно».

Итак, мы видим, что клиентский компьютер был добавлен в группу «Рабочие станции».

.jpg)

Перейдем во вкладку «Задачи» и увидим, что задача по установке запущена.

.jpg)

Напомню, ситуация была воспроизведена на машине без антивирусной защиты (хотя до этого я демонстрировал удаленную установку на одной из них, после, был удален антивирус, для демонстрации данного сценария) и, как видно, установка происходит на машине без антивирусной защиты, машина с антивирусной защитой не была тронута. После установки средств антивирусной защиты к данному клиентскому компьютеру будет применена политика KES.

Отчеты

Отчеты в Kaspersky Endpoint Security более, чем информативны. Например, посмотрим отчет «О версиях программ Лаборатории Касперского».

.jpg)

В отчете, довольно подробно, отображается информация об установленных программах «Лаборатории Касперского». Видно на сколько агентов, клиентских решений и серверов установлено. Отчеты можно удалять и добавлять. Так же можно просматривать состояние антивирусной защиты с помощью «Выборки компьютеров», которая помогает удобно отсортировать компьютеры с зараженными объектами или с критическими событиями.

В заключение хочется сказать, что была рассмотрена лишь небольшая часть антивирусного комплекса «Лаборатории Касперского». Управление, действительно, является удобным и интуитивно понятным. Но стоит заметить огромную загруженность клиентских систем во время поиска вирусов и потенциальных угроз, данная загруженность вызвана в основном из-за эвристического анализа, который требует не мало ресурсов. Продукт очень удобен в администрировании и подходит как в среде AD, так и в рабочей группе. Данный продукт установлен у многих наших клиентов и показывает себя только с хорошей стороны.

Всё, люди, мир Вам!

Цель работы.

Данная лабораторная работа посвящена установке сервера управления антивирусной защитой Security Center.

Предварительные сведения.

До того, как приступить к установке, надо определиться с общим сценарием развертывания антивирусной защиты. Два основных сценария, предлагаемых разработчиками Security Center:

- - развертывание антивирусной защиты вну три организации;

- - развертывание антивирусной защиты сети организации- клиента (используется организациями, выступающими в роли ссрвис- нровайдеров). Эта же схема может использоваться внугри организации, имеющей несколько удаленных подразделений, компьютерные сети которых администрируются независимо от сети головного офиса.

В данных лабораторных работах будет реализовываться первый сценарий. Если планируется использовать второй, то дополнительно потребуется установка и настройка компонента Web-Console. И здесь нужно сказать об архитектуре Security Center. Он включает в себя следующие компоненты:

- 1. Сервер администрирования, который осуществляет функции централизованного хранения информации об установленных в сети организации программах ЛК и управления ими.

- 2. Агент администрирования осуществляет взаимодействие между Сервером администрирования и программами ЛК, установленными на компьютере. Есть версии Агента для разных операционных систем - Windows, Novell и Unix.

- 3. Консоль администрирования предоставляет пользовательский интерфейс для управления Сервером. Консоль администрирования выполнена в виде компонента расширения к Microsoft Management

Console (ММС). Она позволяет подключаться к Серверу администрирования как локально, так и удаленно, по локальной сети или через Интернет.

4. Kaspersky Security Center Web-Console предназначена для контроля состояния антивирусной защиты сети организации-клиента, находящейся под управлением Kaspersky Security Center. Использование этого компонента в рамках данного лабораторного практикума изучаться не будет.

- 1. Установка и настройка Сервера и Консоли администрирования.

- 2. Создание групп администрирования и распределение по ним клиентских компьютеров.

- 3. Удаленная установка на клиентские компьютеры Агента администрирования и антивирусных программ ЛК.

- 4. Обновление сигнатурных баз программ ЛК на клиентских компьютерах.

- 5. Настройка уведомлений о событиях антивирусной защиты.

- 6. Запуск задачи проверки по требованию и проверка работы уведомлений о событиях на клиентских компьютерах.

- 7. Анализ отчетов.

- 8. Настройка автоматической установки антивирусных программ на новые компьютеры в сети.

В данной лабораторной работе будет рассмотрено выполнение первого этапа. На рис. 5.35 представлена схема лабораторного стенда, имитирующего защищаемую сеть (он также был описан ранее в табл. 5.4). Цель этой лабораторной работы - установить сервер и консоль администрирования Security Center на сервер AVServ.

Рис. 5.35.

Таблица 5.5

Различия в версиях дистрибутива Kaspersky Security Center 9.0

|

Компонент |

Полная |

|

|

версия |

версия |

|

|

Дистрибутив Сервера администрирования |

||

|

Дистрибутив Kaspersky Endpoint Security for Windows |

||

|

Дистрибутив Агента администрирования |

||

|

Microsoft SQL 2005 Server Express Edition |

||

|

Microsoft .NET Framework 2.0 SP1 |

||

|

Microsoft Data Access Component 2.8 |

||

|

Microsoft Windows Installer 3.1 |

||

|

Kaspersky Security Center System Health Validator |

Дистрибутив Security Center можно загрузить по ссылке http://www.kaspersky.ru/downloads-security-center. При этом можно выбрать версию скачиваемого дистрибутива - Lite или полную. В табл. 5.5 перечислены различия версий дистрибутивов для версии 9.0, которая использовалась при подготовке описаний лабораторных работ. Для выполнения лабораторной нужна будет полная версия, так как вместе с установкой сервера администрирования будет устанавливаться СУБД MS SQL Server 2005 Express, которая используется для хранения данных о состоянии антивирусной защиты.

Описание работы.

После завершения подготовительных действий запускаем на сервере AVServ программу инсталляции Security Center. После окна приветствия будет запрошен путь для сохранения файлов, необходимых в процессе инсталляции, появится еще одно окно приветствия и окно с лицензионным соглашением, которое необходимо принять для продолжения процесса установки.

При выборе типа установки отметим пункт «Выборочная», что позволит подробно ознакомиться с перечнем устанавливаемых компонент и применяемых настроек.

Если выбрать вариант «Стандартная», то в результате работы мастера будут установлены Сервер администрирования вместе с серверной версией Агента администрирования, Консоль администрирования, доступные в дистрибутиве плагины управления программами и Microsoft SQL Server 2005 Express Edition (если он ранее не был установлен).

Следующим шагом будет выбор устанавливаемых компонент сервера (рис. 5.36). Нам нужно установить Сервер администрирования, и отметку на этом пункте оставляем.

Технология Cisco NAC, позволяющая проверять безопасность подключающегося к сети мобильного устройства или компьютера, у нас использоваться не будет.

Также в рамках лабораторного практикума не планируется развертывание антивирусной защиты на мобильных устройствах (таких как смартфоны), поэтому указанные компоненты сейчас нс устанавливаем.

Выбираемый размер сети влияет на установку значений ряда параметров, определяющих работу антивирусной защиты (они перечислены в табл. 5.6). Данные настройки можно при необходимости поменять и после установки сервера.

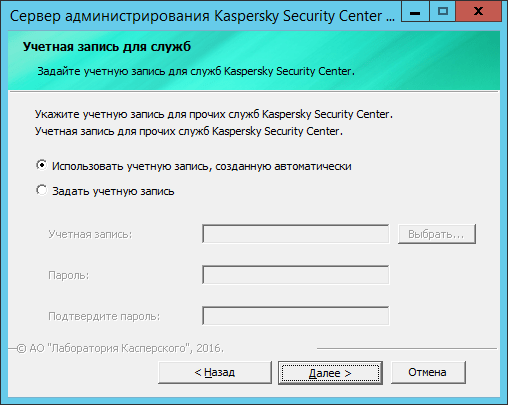

Также потребуется указать учетную запись, от имени которой будет запускаться сервер администрирования, или согласиться с созданием новой записи (рис. 5.37).

В предыдущих версиях ОС Windows (например, при установке на Windows Server 2003) в этом окне может присутствовать вариант «Учетная запись системы». В любом случае, данная запись должна обладать правами администратора, что потребуется как для создания базы данных, гак и для последующей работы сервера.

Таблица 5.6

Параметры, устанавливаемые в зависимости от размера сети

|

Параметр / число компьютеров |

100-1000 |

1000-5000 |

Более |

|

|

Отображение в дереве консоли узла подчиненных и виртуальных Серверов администрирования и всех параметров, связанных с подчиненными и виртуальными Серверами |

отсутствует |

отсутствует |

присутствует |

присутствует |

|

Отображение разделов Безопасность в окнах свойств Сервера и групп администрирования |

отсутствует |

отсутствует |

присутствует |

присутствует |

|

Создание политики Агента администрирования с помощью мастера первоначальной настройки |

отсутствует |

отсутствует |

присутствует |

присутствует |

|

Распределение времени запуска задачи обновления на клиентских компьютерах случайным образом |

отсутствует |

в интервале 5 минут |

в интервале 10 минут |

в интервале 10 минут |

Рис. 5.37.

Следующий шаг - выбор используемого сервера баз данных (рис. 5.38). Для хранения данных Security Center 9.0 может использовать Microsoft SQL Server (версии 2005, 2008, 2008 R2, в том числе и редакции Express 2005, 2008) или MySQL Enterprise. На рис. 5.38, а показано окно выбора типа СУБД. Если выбран сервер MySQL, то потребуется указать имя и номер порта для подключения.

Если использовать существующий экземпляр MS SQL Server, потребуется указать его имя и название базы данных (по умолчанию, она называется KAV). В наших лабораторных работах будет использоваться рекомендуемая конфигурация, подразумевающая установку MS SQL Server 2005 Express вместе с установкой Security Center (рис. 5.38, б).

Рис. 5.38.

После выбора SQL Server в качестве используемой СУБД надо указать режим аутентификации, который будет использоваться при работе с ним. Здесь оставляем настройку по умолчанию - режим аутентификации Microsoft Windows (рис. 5.39).

Для хранения инсталляционных пакетов и распространения обновлений сервер администрирования будет использовать папку, предоставляемую в общий доступ. Можно указать существующую папку или создать новую. Имя общего ресурса по умолчанию КЬ8НАКЕ.

Рис. 5.39.

Также предоставляется возможность указания номеров портов, используемых для подключения к серверу Security Center. По умолчанию используется ТСР-порт 14000, а для защищенного с помощью протокола SSL соединения - ТСР-порт 13000. Если после установки к серверу администрирования нс удается подключиться, стоит проверить, не блокируются ли эти порты межсетевым экраном Windows. Кроме упомянутых выше, для передачи на сервер информации о выключении компьютеров используется UDP-порт 13000.

Далее потребуется указать способ идентификации сервера администрирования. Это может быть ip-адрес, имена DNS или NetBIOS. В используемой для лабораторного практикума виртуальной сети организован домен Windows и присутствует DNS-сервер, поэтому будем использовать доменные имена (рис. 5.40).

Рис. 5.40.

Следующее окно позволяет выбрать устанавливаемые плагины для управления антивирусными программами ЛК. Забегая вперед, можно сказать, что развертываться будет продукт Kaspersky Endpoint Security 8 for Windows, плагин для которого нам и понадобится (рис. 5.41).

Рис. 5.41.

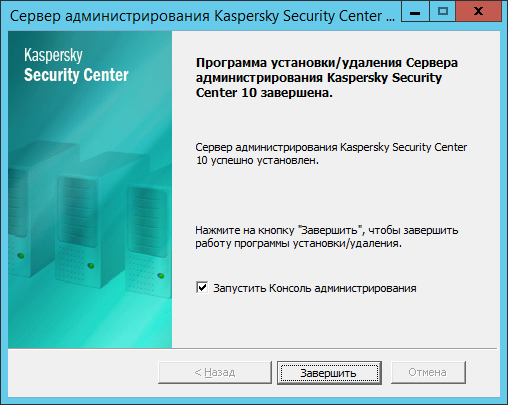

После этого выбранные программы и компоненты будут установлены на сервер. По завершении установки будет запущена консоль администрирования или, если вы убрали «галочку» в последнем окне мастера установки, запустите ее из меню Пуск -> Программы-> Kaspersky Security Center.

Задание 1.

В соответствии с описанием выполните установку сервера администрирования на виртуальную машину AVServ.

При запуске консоли выполняется начальная настройка сервера. На первом шаге можно указать коды активации или файлы лицензионных ключей для антивирусных продуктов ЛК. Если у вас есть «корпоративный» ключ на несколько компьютеров, при настройках по умолчанию ключ будет автоматически распространяться сервером на клиентские компьютеры.

Рис. 5.42.

Также можно согласиться или отказаться от использования Kaspersky Security Network (KSN), удаленного сервиса по предоставлению доступа к базе знаний Лаборатории Касперского о репутации файлов, Интернет-ресурсов и программного обеспечения.

Следующий шаг - настройка параметров для оповещения администратора антивирусной защиты по электронной почте. Надо указать почтовый адрес, smtp-ссрвср и, при необходимости, параметры для авторизации на сервере (рис. 5.42). Если в лаборатории нет подходящего почтового сервера, можно этот шаг пропустить и сделать настройки позже.

Если доступ в Интернет осуществляется через прокси-сервер, понадобится указать его параметры. После прохождения этого этапа будет выполнено автоматическое создание стандартных политик, групповых задач и задач администрирования. Они будут более подробно рассмотрены в следующих лабораторных работах.

Рис. 5.43.

Следующий шаг - автоматический запуск загрузки обновлений. Если загрузка началась успешно, можно, не дожидаясь сс окончания, нажать кнопку «Далее» и после окончания работы мастера начальной настройки перейти в основное окно Консоли администрирования (рис. 5.43). Там должно отобразиться, что в сети есть один управляемый компьютер (вместе с сервером администрирования па компьютер AVScrv был установлен и агент администрирования), на котором отсутствует антивирусная защита. Это расценивается как критическое событие.

Задание 2.

Выполните начальную настройку сервера.

Отдельно консоль администрирования можно установить из папки Console дистрибутивного диска, запустив программу Setup. Если используется дистрибутив, скачанный из Интернет, то надо отрыть указанную в начале установки папку для сохранения дистрибутивных файлов. По умолчанию это папка C:KSC9 ussianConsole.

Рис. 5.44.

Задание 3.

На виртуальную машину Stationl .labs.local установите консоль администрирования Security Center. Проверьте возможность подключения к серверу AVServ.labs.local. Для этого в окне консоли надо указать его адрес или имя (рис. 5.44), а также согласиться на получение сертификата сервера (рис. 5.45).

Рис. 5.45.

Рис. 5.46.

Если подключиться не удалось, проверьте, не блокируются ли на сервере AVScrv порты, используемые для подключения к серверу Security Center (см. выше). Настройку можно проверить через Панель управления: Система и безопасность -> Брандмауэр Windows -> Разрешить запуск программы через брандмауэр Windows. Соответствующие разрешающие настройки должны присутствовать, см. рис. 5.46 (названия правил остались как в предыдущей версии продукта - Kaspersky Administration Kit).